Odkurzacz sporządzi mapę naszego domu, a jego producent ją sprzeda - AKTUALIZACJA

27 lipca 2017, 11:15W związku z pojawieniem się szeregu publikacji, które różnie interpretują wypowiedź Colina Angle, prezesa i założyciela iRobot dla Reuters, firma iRobot oświadcza, że: iRobot nie sprzedaje danych, ani nie dzieli się danymi zgromadzonymi przez roboty sprzątające

Facebook będzie testował paywalla

21 lipca 2017, 08:23Facebook informuje, że prowadzi wstępne rozmowy z wydawcami na temat wprowadzeniu modelu subskrypcyjnego w serwisie społecznościowym. Dzień wcześniej informacje o planach Facebooka ujawnił The Wall Street Journal. Wprowadzone przez serwis mechanizmy prawdopodobnie pozwolą wydawcom na tworzenie paywalli facebookowym Instant Access

FBI ostrzega przed „inteligentnymi” zabawkami

18 lipca 2017, 12:16FBI wydało oficjalne ostrzeżenie dla rodziców dotyczące niebezpieczeństw związanych z kupowaniem dzieciom tzw. „inteligentnych zabawek” łączących się z internetem. Zdaniem Biura takie zabawki mogą narażać nie tylko prywatność dziecka, ale również jego bezpieczeństwo fizyczne.

Użytkownicy Amazona, Alibaby i Ebaya ofiarami „Microsoft scam”

3 lipca 2017, 10:21Użytkownicy serwisów Amazon, Alibaba oraz Ebay stali się celem ataku znanego jako „Microsoft scam”. Atak rozpoczyna się od e-maila, w którym użytkownik jest informowany o odwołaniu zamówienia. Do wiadomości dołączony jest odnośnik do rzekomego zamówienia. Jeśli użytkownik nań kliknie, jest przenoszony na witrynę pornograficzną.

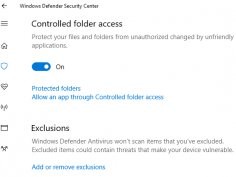

Controlled Folders lepiej zabezpieczą Windows?

30 czerwca 2017, 11:37W najnowszej wersji testowej Windows 10 Fall Creators Update Microsoft wprowadził zabezpieczenie o nazwie „Controlled Folders”. Jego działania polega na monitorowaniu działań w folderach wskazanych przez użytkownika i blokowaniu działań podejrzanych.

CIA od 10 lat podsłuchuje rutery różnych producentów

16 czerwca 2017, 10:31Przez ostatnich 10 lat CIA infekowała i podsłuchiwała rutery wielu popularnych producentów. Z najnowszych dokumentów ujawnionych przez WikiLeaks w ramach zastawu Vault 7 dowiadujemy się, że kod o nazwie CherryBlossom szczególnie efektywnie działa przeciwko modelom D-Link DIR-130 oraz Linksys WRT300N

Zmieniający kolor tatuaż informuje o stanie zdrowia

13 czerwca 2017, 10:50Eksperci z MIT i Harvard Medical School stworzyli tatuaż, który zmienia kolor w reakcji na zmiany w przepływie płynów wewnątrz ciała. Dermal Abyss to prototypowa technologia zmieniająca naszą skórę w wyświetlacz

Hakerzy z CCC oszukali skaner tęczówki Samsunga Galaxy S8

24 maja 2017, 09:00Hakerzy z niemieckiego Chaos Computer Club złamali jedno z zabezpieczeń biometrycznych Samsunga Galaxy S8. Urządzenie to jest pierwszym popularnym smartfonem wykorzystującym skan tęczówki oka właściciela do uwierzytelnienia dostępu.

Sikory reagują na utratę członka stada, zacieśniając kontakty

18 maja 2017, 05:17Dzikie ptaki reagują na stratę członka stada, zwiększając liczbę oraz intensywność kontaktów z innymi osobnikami.

Twórca Wikipedii uruchamia Wikitribune, platformę do walki z fałszywymi informacjami

26 kwietnia 2017, 10:31Po ostatnich wyborach prezydenckich w USA niektóre środowiska ogarnął szał walki z „nieprawdziwymi informacjami”. To właśnie takie fałszywe informacje miały rzekomo umożliwić zwycięstwo Donalda Trumpa.